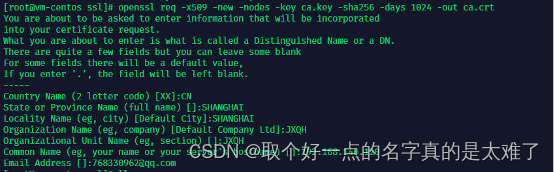

一、 生成根证书的私钥和证书

- 生成CA根证书私钥

openssl genrsa -out ca.key 2048

- 使用私钥生成CA根证书

openssl req -x509 -new -nodes -key ca.key -sha256 -days 1024 -out ca.crt

注:这里依次需要输入国家 CN、省份:SHANGHAI、城市:SHANGHAI、组织名称:XXX、组织代码:XXX、自签的证书IP或域名:192.168.140.120、邮箱:xxx@qq.com

二、 为内网IP生成私钥和证书请求文件(CSR)

- 生成内外 IP 的私钥

openssl genrsa -out server.key 2048

- 使用私钥生成证书请求文件

openssl req -new -key server.key -out server.csr

注:这里与上述 CA的操作一致(填写内容也要一致),最后两行直接按回车即可

三、 创建证书扩展文件

为了确保为 内网IP 签名的证书能够用作服务器身份验证,需要为它创建一个扩展文件。创建一个名为 v3.ext 的文件,并添加以下内容

authorityKeyIdentifier=keyid,issuer basicConstraints=CA:FALSE keyUsage = digitalSignature, nonRepudiation, keyEncipherment, dataEncipherment subjectAltName = @alt_names [alt_names] # 这里 IP 替换成 DNS 就可以签名域名了 IP.1 = 192.168.140.120

四、 使用 CA 的证书为内网 IP 签名证书

openssl x509 -req -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt -days 500 -sha256 -extfile v3.ext

五、 部署(Tomcat 和 Nginx)

- Nginx

对于nginx 来说,这里得到了 server.crt 和 server.key 就已经可以了对于nginx 来说,这里得到了 server.crt 和 server.key 就已经可以了

server { listen 443 ssl; server_name localhost; #SSL证书 ssl_certificate ../../server.crt; #私钥文件 ssl_certificate_key ../../server.key; ssl_session_cache shared:SSL:1m; ssl_session_timeout 5m; ssl_ciphers HIGH:!aNULL:!MD5; ssl_prefer_server_ciphers on; location / { root html; index index.html index.htm; } }- Tomcat

要在 tomcat 使用 https,需要将服务端证书和私钥文件转换为Java Keystore 格式。

A. 将证书导出成浏览器支持的.p12 格式 :

openssl pkcs12 -export -in server.crt -inkey server.pem -out server.p12

注:这里需要输入一个密码,看下面的图片

B. 将 .p12 格式转换成 jks 证书:

keytool -importkeystore -srckeystore server.p12 -srcstoretype pkcs12 -destkeystore server.jks -deststoretype jks

注:A 步骤输入的密码和 B 步骤的要一致。

C. Tomcat 8 部署

六、 最后

- Tomcat

- Nginx

- 使用私钥生成证书请求文件

- 生成内外 IP 的私钥

- 使用私钥生成CA根证书